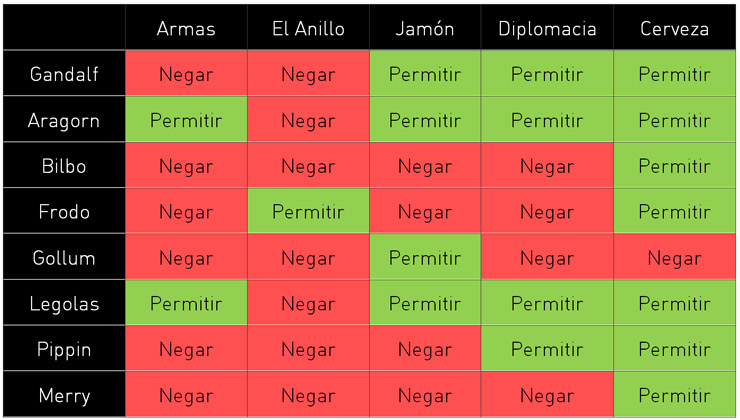

Si las firmas y certificados sirven para verificar la identidad del usuario, existen otros métodos que impiden el acceso como son las listas de control de acceso, también denominadas ACL. Son registros de usuarios a los que se les ha dado acceso o no a un recurso determinado del sistema, incluyendo privilegios o no para ellos.

Si las firmas y certificados sirven para verificar la identidad del usuario, existen otros métodos que impiden el acceso como son las listas de control de acceso, también denominadas ACL. Son registros de usuarios a los que se les ha dado acceso o no a un recurso determinado del sistema, incluyendo privilegios o no para ellos.

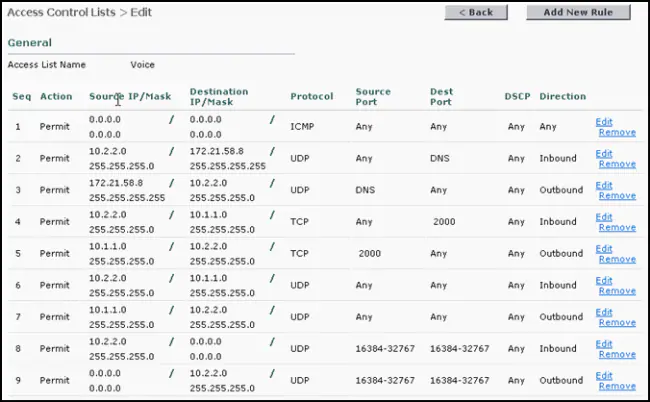

En un router se puede crear una ACL para controlar el tráfico que viaja a través de las interfaces del mismo. Estas listas especifican que tipo de paquetes se deben aceptar o no. En ocasiones el criterio es la dirección IP, seleccionando los paquetes con direcciones contenidas en un determinado rango, impidiendo o permitiendo su tránsito a través del enrutador.

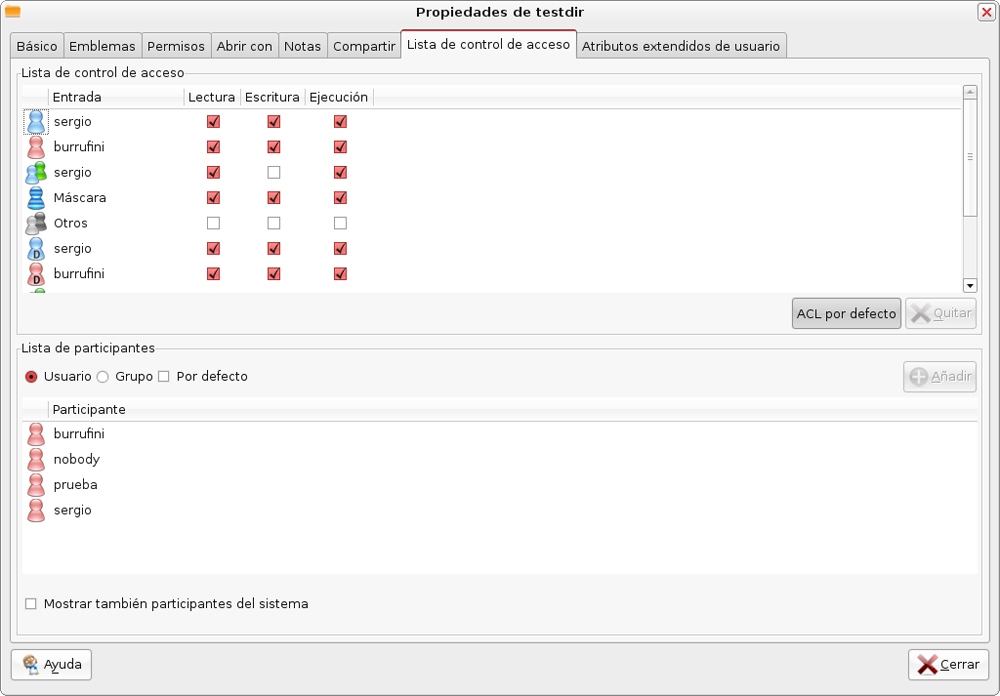

Otras ACL trabajan sobre los permisos de los usuarios sobre archivos o procesos.

La imagen representa una captura de pantalla de una ACL sobre un sistema linux donde se especifican permisos de lectura, escritura o ejecución para los usuarios del sistema.

En el caso de los sistemas linux, la posibilidad de utilizar ACL no se ofrece por defecto y hay que instalar un paquete adicional para poder crear listas. Lo que se incluye en la instalación es la posibilidad de variar los permisos de los archivos para los usuarios propietarios, grupo al que pertenece el usuario propietario del fichero y para otros usuarios del sistema, utilizando el comando chmod o la interfaz gráfica. Esto obviamente se queda un poco corto para administrar sistemas grandes.